加密货币的AI代理越来越嵌入到钱包中,交易机器人和自动化任务和 做出实时决定。

尽管这还不是标准框架,但模型上下文协议(MCP)是许多这些代理的核心。如果区块链具有智能合约来定义应该发生的事情,则AI代理人有MCP来决定情况如何发生。

它可以充当管理AI代理行为的控制层,例如它使用的工具,运行的代码以及如何响应用户输入。

同样的灵活性还会产生强大的攻击表面,可以使恶意插件覆盖命令,毒数据输入或欺骗代理执行有害说明。

MCP攻击向量暴露了AI代理的安全问题

根据Vaneck的说法 AI代理的数量 到2024年底,加密货币行业已超过10,000,预计在2025年将排名前100万。

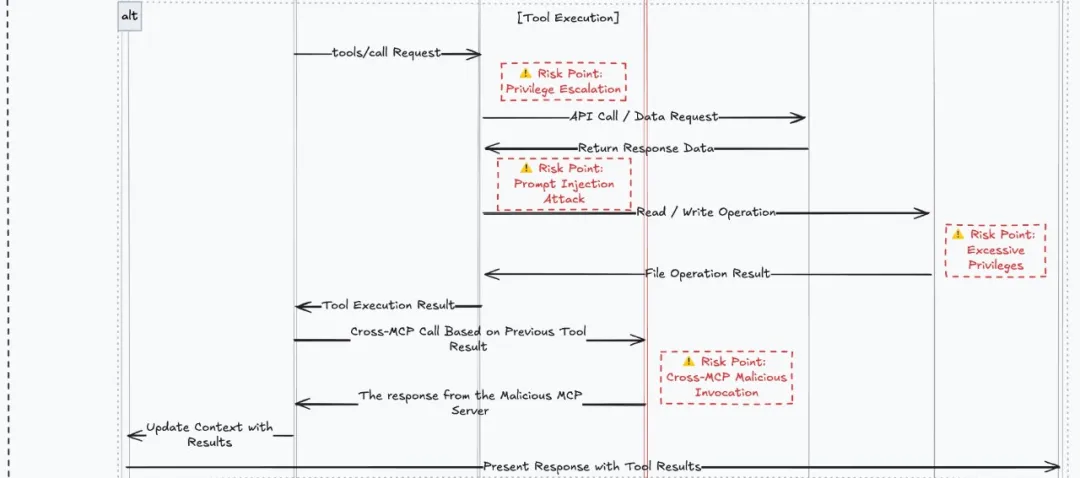

安全公司Slowmist有 发现 开发人员需要注意的四个潜在攻击向量。每个攻击向量都是通过插件传递的,这是基于MCP的代理商扩展其功能的方式,无论是提取价格数据,执行交易还是执行系统任务。

-

数据中毒: 此攻击使用户执行误导性步骤。它可以操纵用户行为,创建错误的依赖性,并在此过程的早期插入恶意逻辑。

-

JSON注射攻击: 该插件通过JSON调用从本地(潜在的恶意)来源检索数据。它可以通过喂食代理污染的输入来导致数据泄漏,命令操纵或绕过验证机制。

-

竞争功能覆盖: 该技术超过了通过恶意代码的合法系统函数。它可以防止预期的操作发生并嵌入混淆指令,破坏系统逻辑并隐藏攻击。

-

交叉MCP呼叫攻击: 该插件通过编码错误消息或欺骗性提示引起AI代理与未经验证的外部服务进行交互。它通过连接多个系统来扩大攻击表面,从而创造了进一步开发的机会。

这些攻击向量不是AI模型本身中毒的代名词,例如GPT-4或Claude,这可能涉及破坏塑造模型内部参数的训练数据。 Slowmist目标AI代理所展示的攻击 – 建立在模型之上的系统 – 使用插件,工具和控制协议(如MCP)对实时输入进行作用。

有关的: 数字自治的未来:加密货币的AI代理商

“ AI模型中毒涉及将恶意数据注入训练样本中,然后将其嵌入模型参数中,”区块链安全公司Slowmist“ Monster Z”的联合创始人告诉Cointelegraph。 “相反,代理和MCP的中毒主要源于模型相互作用阶段中引入的其他恶意信息。”

“我个人相信 [poisoning of agents] 威胁水平和特权范围高于独立AI中毒的范围。”他说。

AI代理的MCP对加密货币的威胁

在加密货币中,MCP和AI代理的采用仍然相对较新。 Slowmist确定了 攻击向量 从预先发布的MCP项目审核中,这减轻了对最终用户的实际损失。

但是,据Monster称,MCP安全漏洞的威胁水平非常真实,他回想起审计漏洞可能导致私人密钥泄漏的审计 – 任何加密项目或投资者的灾难性磨难,因为它可以为无启用的参与者提供全面资产控制。

加密研究公司Fhenix的首席执行官盖伊·伊扎基(Guy Itzhaki)告诉Cointelegraph:“当您将系统打开到第三方插件时,您就会将攻击表面扩展到无法控制的那一刻。”

他补充说:“插件通常可以充当信任的代码执行路径,通常没有适当的沙箱。这为特权升级,依赖注入,功能覆盖,最坏的 – 最糟糕的 – 无声数据泄漏打开了大门。”

在为时已晚之前固定AI层

快速建立,打破东西 – 然后被黑客入侵。这就是开发人员面临的风险,他们将安全性推向第二版,尤其是在加密货币高风险的OnChain环境中。

建筑商犯的最常见的错误是假设他们可以在雷达下飞行一段时间,并在启动后以后更新中实施安全措施。这是根据秘密基金会执行董事丽莎·卢斯(Lisa Loud)的说法。

她告诉Cointelegraph:“当您今天构建任何基于插件的系统时,尤其是在公共和OnChain的加密货币的背景下,您必须先建立安全性,然后再建立其他一切。”

Slowmist安全专家建议开发人员实施严格的插件验证,执行输入消毒,采用最小特权原则以及定期审查代理行为。

LOUT说,实施此类安全检查以防止恶意注射或数据中毒是“不难”的,只是“乏味和耗时”,这是为了确保加密货币资金而付出的小代价。

随着AI代理在加密基础架构中扩大其足迹,对主动安全性的需求不能被夸大。

MCP框架可能会为这些代理商解锁强大的新功能,但是如果没有围绕插件和系统行为的强大护栏,他们可以从有益的助手转变为攻击向量,使加密钱包,资金和数据处于危险之中。