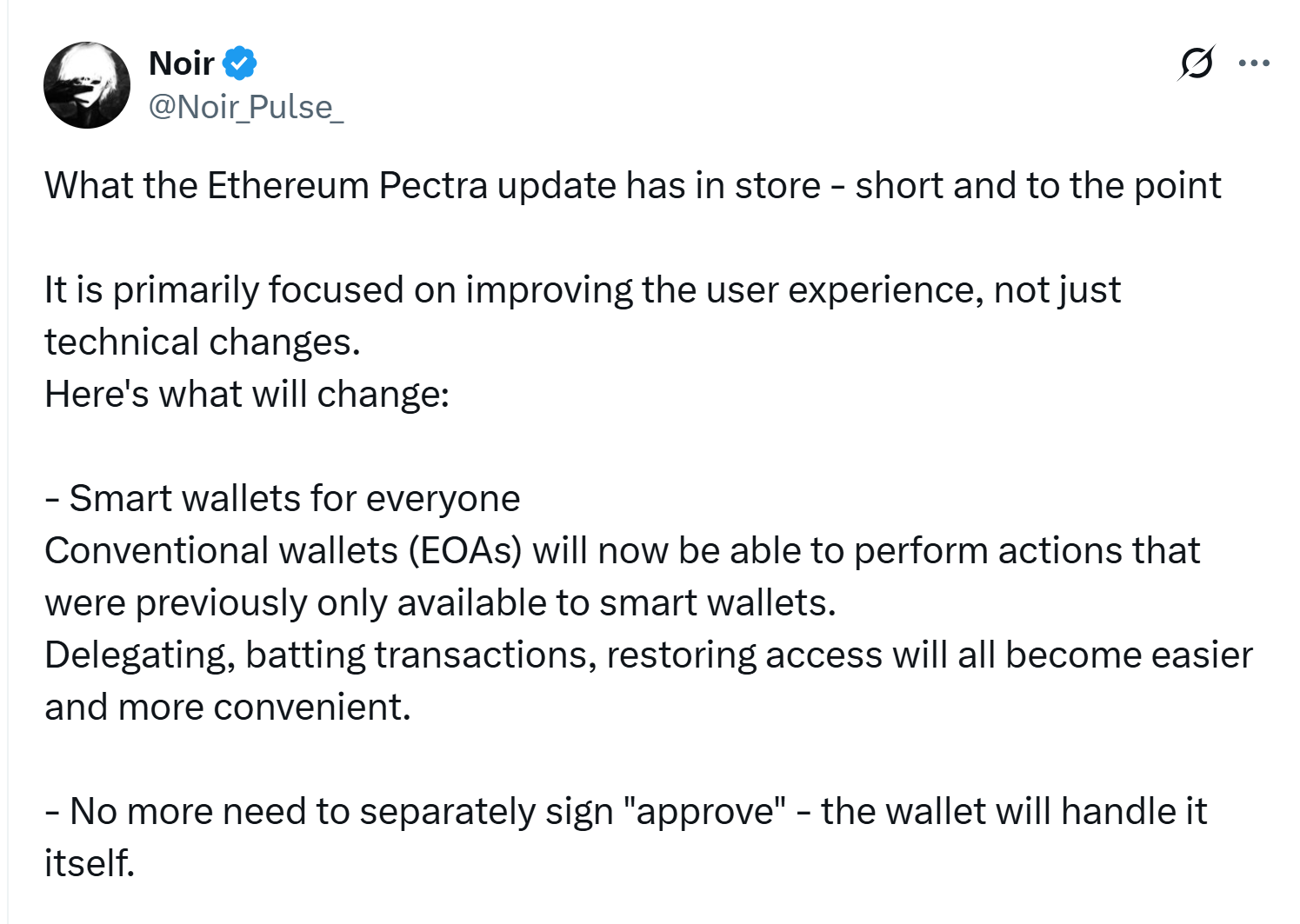

以太坊的最新网络升级Pectra引入了强大的新功能,旨在提高可扩展性和智能帐户功能 – 但它也打开了一个危险的新攻击矢量,该攻击向量可以使黑客仅使用外链签名来从用户钱包中滴入资金。

在Pectra升级下,该升级 5月7日在Epoch 364032上线,攻击者可以利用新的交易类型来控制外部帐户(EOA),而无需用户签署OnChain Transaction。

坚固的智能合同审计师Arda Usman向Cointelegraph确认:“攻击者只能使用脱链签名的消息(没有用户签署的直接OnChain交易)来耗尽EOA的资金。”

风险的中心是EIP-7702,这是Pectra升级的核心组成部分。以太坊改进建议介绍了SetCode事务(类型0x04),该提案使用户仅通过签署消息就可以将其钱包的控制权委托给另一个合同。

如果攻击者获得此签名(例如,通过网站站点)可以用一个小的代理来覆盖钱包的代码,该代理将其转发为他们的恶意合同。

乌斯曼解释说:“一旦设置了代码,攻击者就可以调用该代码转移帐户的ETH或令牌 – 所有人都没有用户签署正常的转移交易。”

钱包可以通过脱链签名更改

Hacken的OnChain研究人员Yehor Rudytsia指出,Pectra引入的这种新事务类型允许将任意代码安装在用户帐户上,从而将其钱包变成可编程的智能合约。

Rudytsia说:“此TX类型允许用户设置任意代码(智能合约)能够代表用户执行操作。”

在Pectra之前,如果没有用户直接签署的交易,就无法修改钱包。现在,一个简单的脱链签名可以安装代码,将完全控制委托给攻击者的合同。

Rudytsia解释说:“光谱前,用户需要发送交易(不是标记消息)才能允许其资金移动……后百年代表,任何操作都可以从用户通过set_code批准的合同中执行。”

威胁是真实而直接的。乌斯曼警告说:“佩克拉(Pectra)激活了2025年5月7日。他补充说,依赖于过时的假设(例如使用tx.origin或基本EOA仅支票)的智能合约特别脆弱。

无法检测或正确表示这些新事务类型的钱包和界面最有风险。 Rudytsia警告说:“钱包如果不分析以太坊的交易类型,则易受伤害”,尤其是交易类型0x04。

他强调,钱包发动机必须清楚地显示委派请求并标记任何可疑地址。

这种新的攻击形式可以通过常见的离子互动(例如网络钓鱼电子邮件,假Dapps或Discord Scams)轻松执行。

Rudytsia说:“我们认为,对于Pectra引入的这些破裂变化,这将是最受欢迎的攻击向量。” “从现在开始,用户必须仔细验证他们将要签名的内容。”

有关的: Pectra功能已经在使用中:以太坊EIP-7702钱包推出

硬件钱包不再安全

硬件钱包 Rudytsia说,不再天生更安全。他补充说,从签署恶意消息的角度来看,从现在开始的硬件钱包与热钱包的风险相同。 “如果做到了 – 所有资金都在暂时消失了。”

有一些方法可以保持安全,但需要意识。 Rudytsia建议:“用户不应签署他们不了解的消息。”他还敦促Wallet开发人员在要求用户签署委派消息时提供明确的警告。

应特别谨慎使用EIP-7702引入的新代表团签名格式,该格式与现有的EIP-191或EIP-712标准不兼容。这些消息通常显示为简单的32字节哈希,并且可能绕过正常的钱包警告。

乌斯曼警告说:“如果一条消息包括您的帐户nonce,它可能会直接影响您的帐户。” “普通的登录消息或链链承诺通常不涉及您的nonce。”

除了风险外,EIP-7702允许具有链_id = 0的签名,这意味着可以在任何与以太坊兼容的链上重播签名的消息。乌斯曼说:“了解它可以在任何地方使用。”

尽管 多签名钱包 在此升级下,由于对多个签名者的要求,单键钱包(硬件或其他方式)必须采用新的签名解析和红色粘贴工具,以防止潜在的利用,因此请保持更安全。

与EIP-7702一起 Pectra还包括EIP-7251这将以太坊的验证器置限限制从32提高到2,048 ETH和EIP-7691,这增加了每个块的数据BLOB数量,以提高2层可伸缩性。