网络安全公司Malwarebytes警告说,隐藏在“破解”的TradingView Premium的一种新形式的偷窃恶意软件形式,该软件为金融市场提供图表工具。

诈骗者潜伏在加密货币上,以“ TradingView Premium Cracked”发布了Windows和Mac安装程序的链接,该链接配备了旨在窃取个人数据和排水的恶意软件 加密钱包,Malwarebytes的高级安全研究员Jerome Segura, 说 在3月18日的博客文章中。

他补充说:“我们听说过加密钱包被清空的受害者,随后被犯罪分子发出了与他们的联系联系的罪犯。”

欺诈者声称这些程序是免费的,并且直接从其官方版本中破解了,但实际上是在恶意软件中遇到的。来源: 恶意软件

作为工资圈的一部分,欺诈者声称这些程序是免费的,并且直接从其官方版本中破解,从而解开了高级功能。它实际上包含两个恶意软件程序:lumma窃取器和原子窃取器。

Lumma Stether是自2022年以来一直存在的信息窃取器 主要是 目标是加密货币钱包和两因素身份验证(2FA)浏览器扩展。原子窃取者是第一个 发现 在2023年4月,并以其捕获数据(例如管理员和钥匙链密码)等数据的能力而闻名。

除了“ TradingView Premium破裂”外,Scammers还提供了其他欺诈性交易计划,以针对Reddit上的加密交易者。

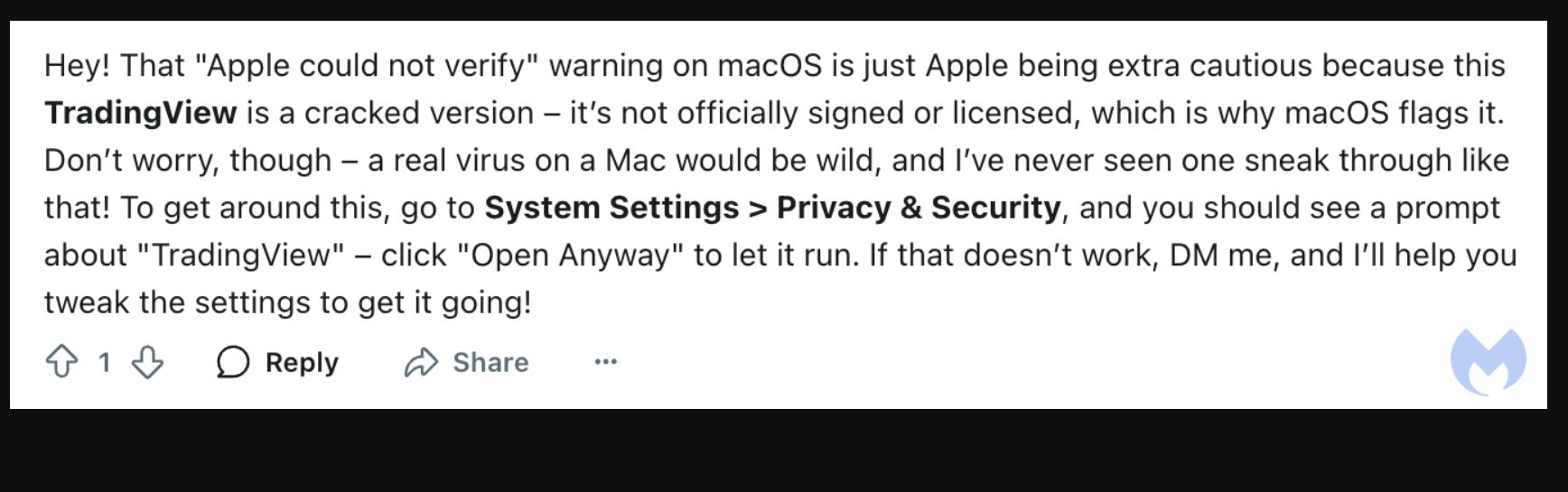

塞古拉说,该方案的有趣方面之一是,骗子还花时间帮助用户下载 恶意软件软件 并帮助解决下载中的任何问题。

Segura说:“此特定方案有趣的是,原始海报的涉及方式,浏览线程并对问问题或报告问题的用户'有用'。”

“虽然原始帖子会提出您正在安装这些文件的风险,但在线程中进一步,我们可以阅读原始海报的评论。”

在这种情况下,诈骗者会坚持下去,以协助用户下载恶意软件的软件。来源: 恶意软件

恶意软件的起源尚不清楚,但是恶意软件发现托管该文件属于迪拜清洁公司的网站,并且大约一周前,俄罗斯的某人注册了恶意软件命令和控制服务器。

塞古拉说,破裂的软件数十年来一直容易包含恶意软件,但“免费午餐的诱惑仍然非常吸引人”。

根据Malwarebytes的说法,使用这些类型的骗局要注意的常见的危险信号是禁用安全软件的说明,因此可以运行该程序和受密码保护的文件。

有关的: Microsoft警告新远程访问Trojan针对加密钱包

在这种情况下,Segura说“文件是双重Zip的,最终的ZIP受密码保护。为了进行比较,不需要以这种方式分发合法的可执行文件。

区块链分析公司链分析报道 在2025年的加密犯罪报告中 加密犯罪进入了一个专业的时代 以AI驱动的骗局为主,稳定的洗钱和有效的网络集团。在过去的一年中,分析公司估计,非法交易量为510亿美元。

杂志: 荒谬